WordPress作为全球最受欢迎的内容管理系统,其安全性直接影响数百万网站的命运。最近,一个广泛使用的WordPress插件“Backup Migration”出现了严重的安全漏洞(CVE-2023-6553),这一漏洞的发现与响应,再次凸显了网络安全的脆弱性和网络应用防火墙(WAF)在维护网站安全中的重要作用。

漏洞概况

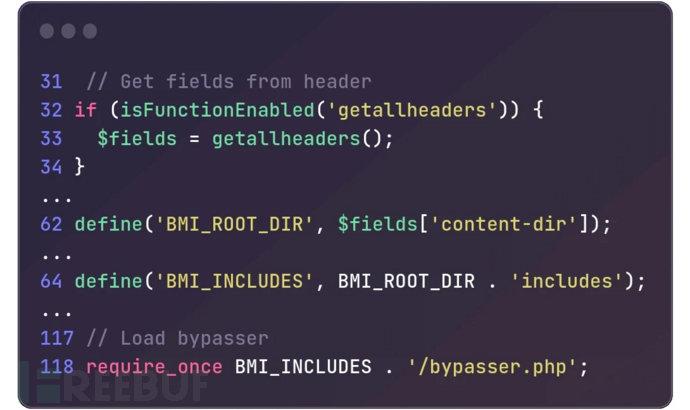

CVE-2023-6553是一项严重漏洞,它不仅允许未经认证的攻击者执行远程代码,还可能导致网站完全落入黑客之手。这一漏洞的发现,以及对于它的快速响应和补丁发布,展示了安全社区在保护互联网生态安全方面的重要性。然而,让我们不得不面对的现实是,尽管补丁已经发布,但许多网站管理员并未及时更新,使得成千上万的网站仍处于危险之中。

WAF的防护机制

在这种背景下,WAF的角色不可或缺。WAF能够在应用层面上,为网站提供防护,通过设定特定的规则,来识别和阻挡潜在的恶意流量。它的存在,对于防止XSS攻击、SQL注入及本文讨论的远程代码执行攻击至关重要。

WAF可以依据特定的模式(如异常的用户代理、异常的请求速率、异常的请求头)来对流量进行分析,从而有效地阻止未授权的数据访问,减缓攻击者的攻击速度,甚至在一定程度上防止漏洞被利用。

应对策略

在面对CVE-2023-6553等严重安全漏洞时,WAF的部署应作为一项紧急且必要的防御措施。然而,WAF并不是万能的。它必须结合以下措施来提供全面的安全:

1. 及时更新:WordPress插件的更新是修补已知安全漏洞的第一步。

2. 最小化权限:限制插件的权限,确保其只能执行必要的操作。

3. 备份与恢复策略:定期备份网站内容,以便在遭受攻击后能迅速恢复。

4. 安全意识教育:提升管理员的安全意识,避免钓鱼攻击等社会工程学威胁。

5. 安全审计与监控:定期进行安全审计,监控网站的异常活动。

WordPress的安全漏洞也警示着我们,安全不应仅仅被视为一项技术问题,而是一个需要持续管理和维护的过程。WAF的部署只是开始,一个真正安全的网站需要管理员不断地保持警觉,以及积极响应最新的安全威胁。

作为网站管理员,我们必须认识到,保持系统的更新和安全性不是一个一劳永逸的解决方案,而是一场没有终点的马拉松。只有不断地学习、适应和应用最新的安全措施,我们才能在网络安全的赛道上保持领先。

随着技术的发展,网络攻击不断演变,WAF作为一道防线,为WordPress网站提供了必要的安全保障。然而,每一位网站管理员都应该意识到,安全是一项全面的责任,需要集合各种措施共同作战,方能确保自己的网站远离黑客的威胁,维护网络的和谐与安全。

相关文章